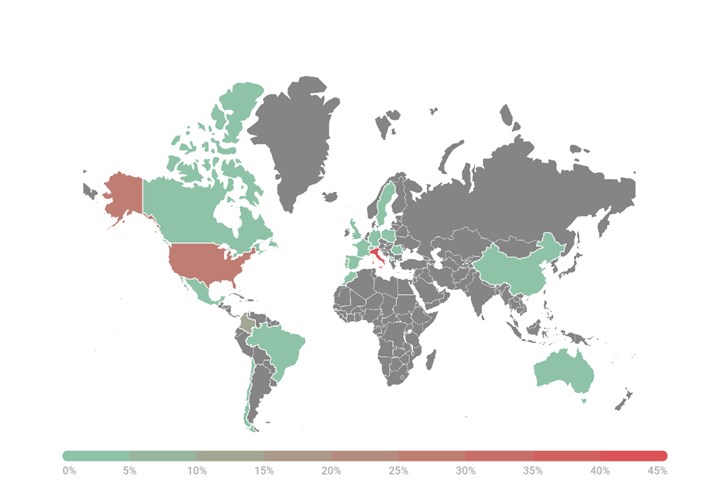

Gruparea de ransomware REvil a comis un atac de proporții, la începutul lunii iulie, asupra MSP-urilor (Managed Service Providers) și clienților acestora din întreaga lume, cercetătorii Kaspersky observând peste 5000 de încercări de infectare în 22 de țări, cele mai afectate fiind Italia (45,2% tentativele înregistrate), SUA (25,91%), Columbia (14,83%), Germania (3,21%) și Mexic (2,21%).

REvil (aka Sodinokibi), apărut pentru prima dată în 2019, este unul dintre cei mai prolifici operatori de ransomware-as-a-service (RaaS). În acest ultim atac, atacatorii au implementat un script care a dezactivat caracteristicile de protecție Microsoft Defender for Endpoint și apoi a decodat un executabil rău intenționat, care includea un binar legitim Microsoft, o versiune mai veche a soluției Microsoft Defender și o componentă „malicious library” care conținea ransomware REvil. Folosind această combinație de componente în încărcare, atacatorii au reușit să exploateze tehnica DLL de încărcare laterală și să atace mai multe organizații.

Punctele geografice unde au fost identificate tentativele de atac, confrorm telemetriei Kaspersky

Pentru a menține organizațiile protejate de atacurile moderne de ransomware, vă prezentăm câteva dintre recomandările Kaspersky:

- Utilizarea unei soluție fiabile de securitate la nivel endpoint;

- Nu expuneți serviciile desktop la distanță (cum ar fi RDP) în rețelele publice decât dacă este absolut necesar și folosiți întotdeauna parole puternice pentru acestea;

- Instalați rapid patch-urile disponibile pentru soluțiile VPN comerciale care oferă angajaților acces de la distanță și acționează ca gateway-uri în rețeaua companiei;

- Păstrați întotdeauna software-ul actualizat pe toate dispozitivele pe care le utilizați pentru a preveni ransomware-ul să exploateze vulnerabilitățile;

- Concentrați-vă strategia de apărare pe detectarea mișcărilor laterale și exfiltrarea datelor pe internet. Acordați o atenție specială traficului de ieșire a informațiilor pentru a detecta conexiunile criminalilor cibernetici. Faceți copii de rezervă în mod regulat. Asigurați-vă că le puteți accesa rapid în caz de urgență atunci când este necesar. Utilizați cele mai recente informații Threat Intelligence pentru a fi la curent cu TTP-urile reale utilizate de actorii cibernetici;